Lo último

Tipos de documentos en Sicofi

Tipos de documentos en SICOFI En SICOFI existen diferentes tipos de documentos que podemos generar dependiendo de la operación que necesitemos realizar. Cada documento tiene una función específica y utiliza distintos campos, impuestos y configuraciones. Conocer para qué sirve cada uno te ayudará a emitir comprobantes correctamente y evitar errores al momento de facturar. En …

¿Cómo saber cuál es tu distribuidor en SICOFI?

¿Cómo saber cuál es tu distribuidor en SICOFI? Si utilizas SICOFI y necesitas identificar qué distribuidor administra tu cuenta, existen varias formas sencillas de encontrar esa información dentro del sistema o en los datos de contratación. 1. Revisar el correo de bienvenida o alta Cuando se contrata SICOFI, normalmente se recibe un correo de configuración …

Sucursales en SICOFI: definición, utilidad y configuración

¿Qué es una sucursal en SICOFI? En SICOFI, una sucursal representa una ubicación adicional de tu negocio. Te permite facturar de forma independiente manteniendo la identidad de una sola empresa bajo un mismo RFC. Ejemplo Imagina que tienes una papelería: Una tienda en el centro Otra en una colonia diferente Cada una es una sucursal, …

Generar reporte en SICOFI

Seguramente en algún momento vas a necesitar obtener un reporte ya sea de todas las facturas generadas, de tus productos o de tus clientes, por lo cual en este articulo te mostraremos como puedes realizar este tipo de reportes dentro del sistema SICOFI. Lo primero que tienes que realizar es iniciar sesión en tu …

Cómo generar un reporte de facturación en SICOFI

La facturación es una de las áreas más importantes dentro de cualquier negocio, ya que permite llevar un control adecuado de los ingresos y cumplir con las obligaciones fiscales. En SICOFI, generar un reporte de facturación es un proceso sencillo que te ayudará a consultar, analizar y respaldar la información de tus facturas de forma …

¿Por qué y cuándo reemplazar un certificado de sello digital?

Existen dos razones principales por las que es necesario renovar o generar un nuevo Certificado de Sello Digital: 1. Caducidad del certificado Los CSD tienen una vigencia limitada. Cuando un certificado expira, ya no es posible emitir facturas válidas, ya que el SAT no permite timbrar CFDI con un sello digital vencido. Renovar el certificado …

Subir certificado de sello digital CSD a SICOFI

Primero vamos a la ruta: Administración>SAT>Certificados Damos clic en Nuevo Certificado Subimos el .cer y el .key pertenecientes al certificado y damos clic en agregar. Nota: No confundir los archivos con los de la e-Firma, los que vamos a subir deben de tener en su nombre las siglas CSD. Con esto se agrega el certificado …

Instalar Certificado de Sello Digital en Adminit

Primero nos dirigimos al apartado facturación fiscal y damos clic en Facturación CFDI 4.0 Dentro de Facturación CFDI 4.0 damos clic en Instalar Certificado Digital Lo que cargará el siguiente apartado en donde podrás subir el certificado de sello digital Es importante destacar que el .KEY y .CER requeridos no son los mismos a los …

Error – No se encontró certificado

Cuando estamos a punto de generar un CFDI puede ocurrir el siguiente error: Resolverlo es bastante sencillo, para esto seguiremos los siguientes pasos: Dirigirnos a la sección de Administración y en el apartado SAT dar clic en Administrar Serie: Una vez dentro veremos el ícono de Agregar Serie al cual daremos clic: Dentro nos cargará la siguiente interfaz …

Cambiar contraseña de un usuario en SICOFI

En ocasiones es necesario cambiar la contraseña de alguno de nuestros usuarios en el sistema SICOFI, ya sea por comodidad o para elegir una contraseña más fácil de recordar. Esto ayuda a reducir la frecuencia con la que se extravían contraseñas y mejora la experiencia del usuario al ingresar al sistema. Sin embargo, es importante …

CONFIGURACIONES ANTES DE COMENZAR A USAR SU SISTEMA DE COMPROBANTES DIGITALES (SICOFI).

CONFIGURACIONES ANTES DE COMENZAR A USAR SU SISTEMA DE COMPROBANTES DIGITALES (SICOFI). Una vez que haya ingresado a su cuenta para comenzar a usar su sistema de facturación, primero debe hacer algunas configuraciones adicionales a las que realiza la empresa KIUBIX, esto para que comience a funcionar de manera correcta. – Dar de alta tu …

¿QUÉ ES SICOFI?

¿QUÉ ES SICOFI? El sistema SICOFI (sicofi.mx) es un sistema adaptado y autorizado por hacienda para emitir facturación digital, es practico y su uso fácil permite ser administrado o usado por cualquier persona. una breve descripción de la pagina principal la cual es sicofi.mx, en la cual encontrara una mesa de ayuda para comunicarse …

Facturas Expiradas en SICOFI

ERROR Le informamos que el mensaje “SUS FOLIOS ESTÁN PRÓXIMOS A VENCER O SE ENCUENTRAN VENCIDOS” se genera debido a que, al dar de alta al contribuyente, el sistema requiere asignar una fecha de vencimiento como parte de su configuración. Sin embargo, le aseguramos que con nosotros los folios no expiran, por lo que puede …

Mejora el Rendimiento de tu Base de Datos MySQL

Optimizar MySQL es fundamental para mejorar la velocidad y estabilidad de nuestras bases de datos. En esta guía, abordaremos los aspectos clave del tuning de MySQL, centándonos en la configuración de caché, la optimización de consultas y el ajuste de parámetros para un mejor rendimiento. 1. ¿Por qué es importante optimizar MySQL? MySQL viene con …

Recuperar contraseña SICOFI

Si ha olvidado la contraseña de su cuenta de SICOFI o recibe el mensaje Error: Contraseña Inválida, cuando intenta iniciar sesión en la cuenta, visite la página de SICOFI para poderla restablecer. Una vez dentro de la página de SICOFI, identificaremos el botón que dice Olvidaste tu contraseña? Te abrirá una ventana en donde debes …

¿Tu WordPress es Seguro?

WordPress es una de las plataformas más utilizadas en el mundo, pero también es uno de los objetivos principales de los atacantes. Aunque creas que tu sitio está seguro, siempre hay formas de mejorar su protección. Aquí te mostramos algunos puntos clave para evaluar la seguridad de tu WordPress y consejos para reforzarla. 1. ¿Estás …

Limpiar un servidor pirateado: ¿Es realmente posible?

Cuando un servidor ha sido comprometido por un atacante, la pregunta más común que surge es: “¿Cómo lo limpio?” Sin embargo, la realidad es que una vez que un servidor ha sido pirateado, nunca puedes estar 100% seguro de que ha sido completamente restaurado a un estado seguro. A continuación, te explicamos por qué y …

¿Como agregar impuestos locales y estatales en SICOFI?

1.- Ingrese al SICOFI, con su usuario y contraseña 2.- Vaya al Menú > Documentos > Nuevo Documento e Inicie un proceso de elaboración de factura, seleccionando su cliente y seleccionando el tipo de documento “factura”. 3.- Ingrese los datos requeridos que le solicita el portal para poder generar su documento. 4.- Haga clic en …

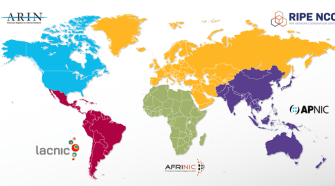

Todo lo que debes saber sobre los NICs: ARIN, LACNIC y más

En el mundo del internet, la gestión de direcciones IP y recursos de red es esencial para garantizar un funcionamiento estable y seguro. Para esto, existen los NICs (Network Information Centers), organizaciones responsables de administrar los recursos de numeración de internet en distintas regiones del mundo. En este artículo, exploraremos qué son los NICs, cuáles …

Docker: ¿Cuándo y por qué usarlo?

Si has escuchado hablar de Docker pero no tienes claro cuándo usarlo o por qué es mejor que una máquina virtual (VM), aquí te lo explico de manera sencilla. ¿Qué es Docker? Docker es una herramienta que te permite crear “contenedores” para ejecutar aplicaciones. Estos contenedores son como cajitas donde metes todo lo que una …

FAISS para la Búsqueda Vectorial

¿Qué es FAISS y Cómo Funciona? En el mundo de la inteligencia artificial y el aprendizaje automático, el manejo eficiente de grandes volúmenes de datos es una necesidad crítica. FAISS (Facebook AI Similarity Search) es una biblioteca de Facebook diseñada para realizar búsquedas rápidas y eficientes en grandes bases de datos de vectores. En este …

Optimización de Servidores VPS con WordOps

Si alguna vez has gestionado servidores para sitios web de alto tráfico, sabrás que encontrar la mejor combinación entre rendimiento y facilidad de administración es clave. Después de probar diferentes soluciones, descubrí WordOps, una herramienta increíblemente eficiente para gestionar servidores con Nginx, y quiero compartir mi experiencia. ¿Qué es WordOps? WordOps es una herramienta de …

Guía para Crear y Usar una Llave SSH

1. Crear una Llave SSH Paso 1: Abrir la Terminal En Windows: Usa PowerShell, Windows Terminal. En Linux/MacOS: Usa la terminal directamente. Paso 2: Generar el Par de Llaves Ejecuta el siguiente comando en la terminal para generar una nueva clave SSH: ssh-keygen -t rsa -b 4096 Paso 3: Guardar la Llave El sistema te …

La Importancia de la Seguridad Web: Un Llamado a la Conciencia

Hace unos días, mientras navegaba por internet, me surgió una pregunta que probablemente muchos ingenieros se han hecho alguna vez: “¿Podré hackear este sitio?”. No se trata de malicia ni de un deseo de causar daño, sino de un reto personal, una prueba de habilidades. Sin embargo, lo que descubrí no fue solo sorprendente, sino …